В корпоративной безопасности давно звучит образ «человеческого фаервола». Идея проста: пока письмо-приманка или заражённая флешка не пересекли барьер в виде внимательного человека, технические системы остаются в стороне. Но насколько реалистично рассчитывать на эту линию обороны — и как вообще формировать у людей рефлекс «сначала подумай»?

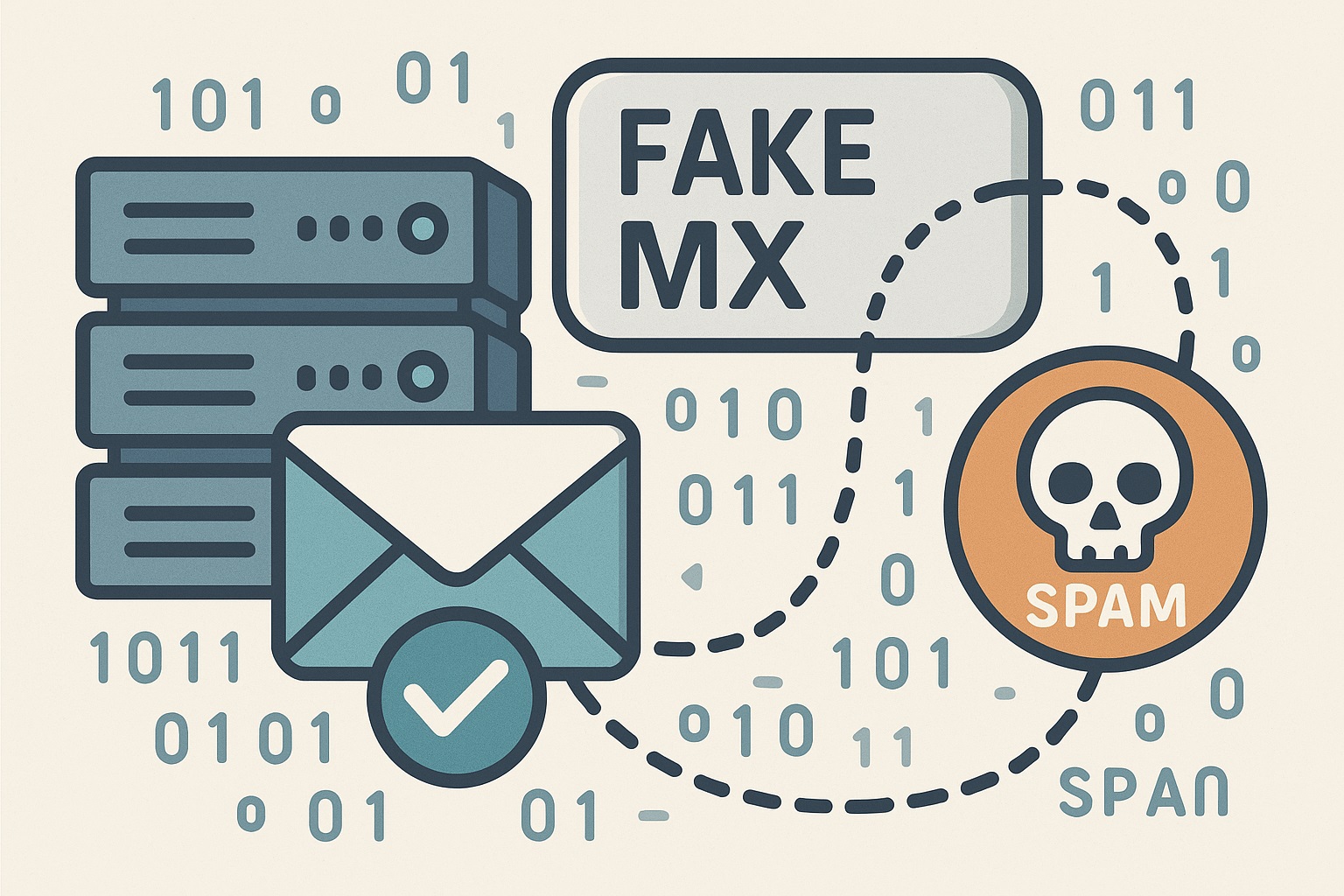

Любопытно, что любая попытка «натаскать» сотрудников на конкретные примеры фишинга быстро теряет актуальность. Шаблоны меняются быстрее учебных слайдов, а злоумышленники давно обращаются к тем же генераторам дизайна, что и легальные маркетологи. Получается, что избыточная детализация — ловушка: запомнить все варианты невозможно, а ощущение «я знаю, как выглядит фейк-письмо» создаёт ложную уверенность.… Читать далее…