Когда SIEM начинает истерично мигать красным или прилетает алерт о входе из условной Бразилии, первая реакция любого админа — снести пострадавшую учетку к чертям. Руки чешутся нажать Delete, чтобы просто убрать проблему с глаз долой.

Остановитесь. Удаление учетной записи — это выстрел себе в ногу. Вы стираете SID, ломаете логи для будущего расследования и, что хуже всего, показываете хакеру, что его обнаружили, не перекрыв ему кислород по-настоящему.

Если учетка скомпрометирована, действовать нужно по-другому. Хладнокровно и быстро.

Первым делом мы сбрасываем пароль на сложную 30-значную абракадабру и сразу же ставим статус Disable.… Читать далее…

Рубрика: Практические руководства

Как настроить двухфакторную аутентификацию

Шифрование данных: пошаговые инструкции

Создание резервных копий

-

Учетка взломана: чек-лист первых пяти минут

-

Как потерять защиту за 5 минут: сервер антивируса в домене

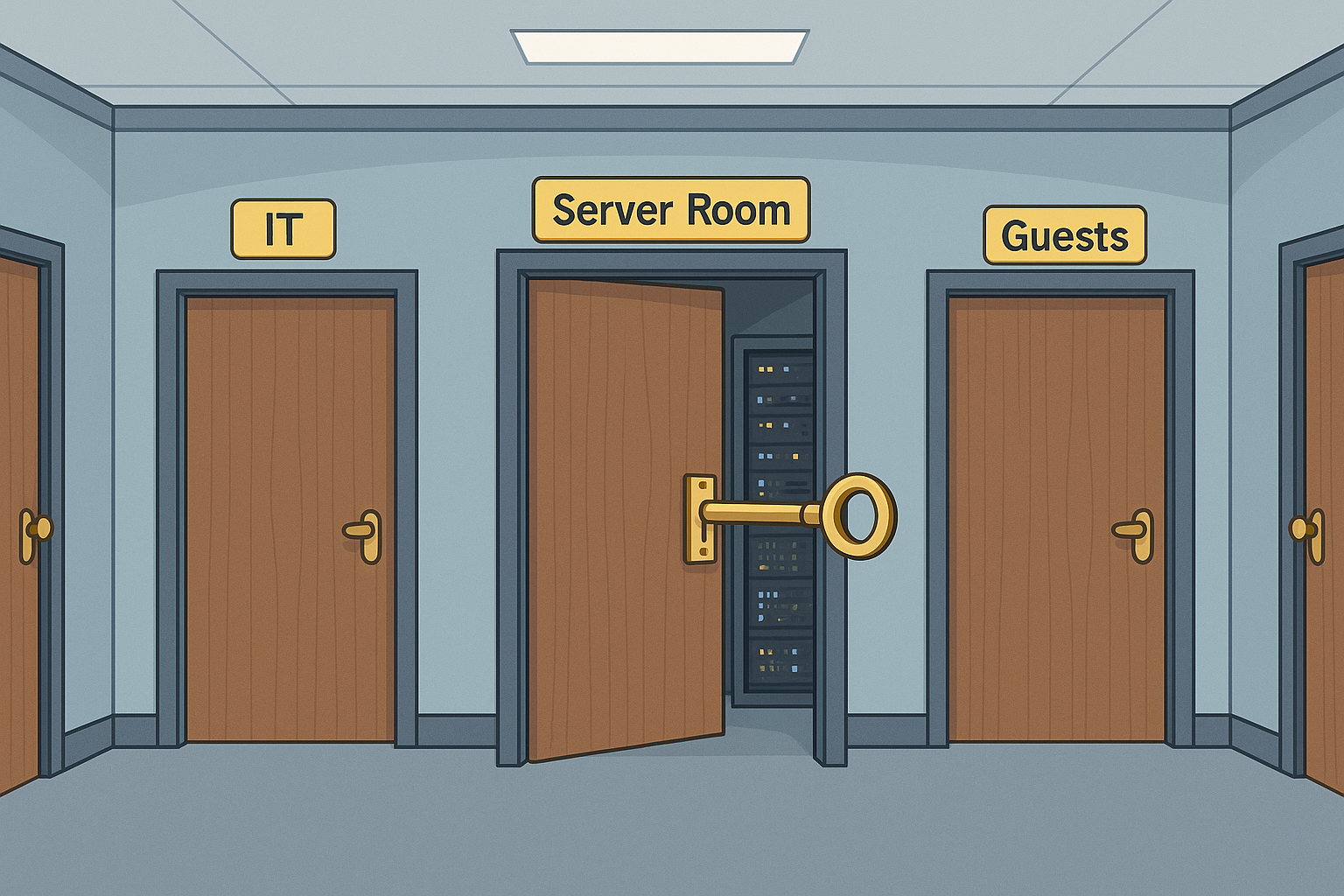

Сервер управления антивирусной системой является критически важным элементом инфраструктуры информационной безопасности. Его компрометация влечёт за собой возможность массового отключения защитных агентов, изменения политик безопасности и скрытия вредоносной активности во всей корпоративной сети. По этой причине недопустимо вводить такой сервер в состав домена Active Directory. При компрометации доменных учётных записей администраторов злоумышленник получает прямой доступ к консолям управления антивирусом, что фактически превращает атаку на AD в полный контроль над системой защиты рабочих станций и серверов.

Наилучшей практикой считается размещение сервера управления в отдельной рабочей группе, в изолированном сегменте сети, с доступом только из административных подсетей.… Читать далее…

-

VLAN и ACL: практическая изоляция сетей на L3 Huawei

Рассмотрим одну из функций VLAN — сегментацию и изоляцию сетей на L3.

Когда вся корпоративная сеть работает в одной подсети, это приводит к проблемам:

- любой компьютер может напрямую обращаться к любому серверу;

- пользовательские устройства видят сервисы, к которым им доступ не нужен;

- служебный трафик (ARP, broadcast) расходится повсюду и нагружает сеть.

Сегментация через VLAN решает эти задачи:

- подсети разделены и изолированы;

- доступ в другие VLAN возможен только через маршрутизацию или ACL;

- администратор точно контролирует, какие сети могут обмениваться трафиком.

Пример: изолированный VLAN 154 на Huawei

Создаём VLAN 154 (

10.77.116.0/24) для серверов.… Читать далее… -

Бэкапы есть? А проверял?

Старый как мир диалог: — У вас были бэкапы?

— Были…

— А восстанавливали хоть раз?

— Ну… вообще… нет.А потом начинается пляска с бубном, слёзы в глазах и фраза «ну хоть не продакшн, да?». А это был именно продакшн.

Бэкап ≠ защита. Проверенный бэкап = защита

Сделать бэкап — полдела. Настроить скрипт, крутить tar, rsync, Veeam или даже сливать на магнитные ленты (да-да, ещё живы эти динозавры!) — всё это хорошо.

Но знаешь, что плохо?Не проверять, что оно реально работает.

— Лента пишется? — Пишется.

— Журналы есть?… Читать далее… -

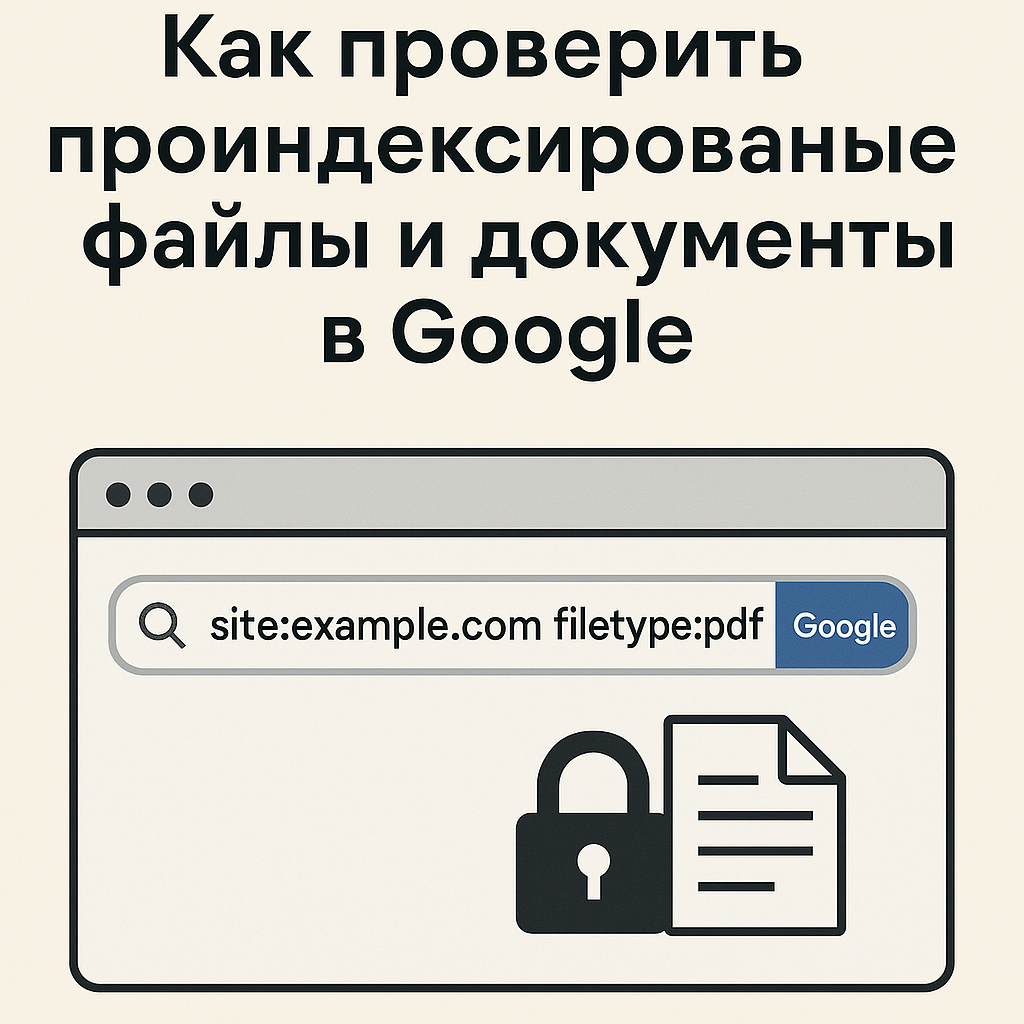

Как проверить, не попали ли конфиденциальные файлы в поисковик, например в гугл: простой способ для специалистов по ИБ

В сфере информационной безопасности одной из часто упускаемых уязвимостей является доступность внутренних файлов компании в открытом доступе через поисковые системы. Это могут быть отчёты, внутренние документы, конфигурации или даже резервные копии, случайно выложенные на сайт и проиндексированные поисковиками.

Хорошая новость — проверить это можно буквально в пару кликов, используя расширенные операторы поиска Google.

1. Поиск всего, что проиндексировано на сайте

Чтобы просмотреть, какие страницы и файлы видны Google, используйте запрос:

site:example.comЗамените

example.comна домен вашей компании.2. Поиск документов и файлов определённого типа

Часто интересуют именно документы, и Google позволяет фильтровать результаты по типу файла.… Читать далее…