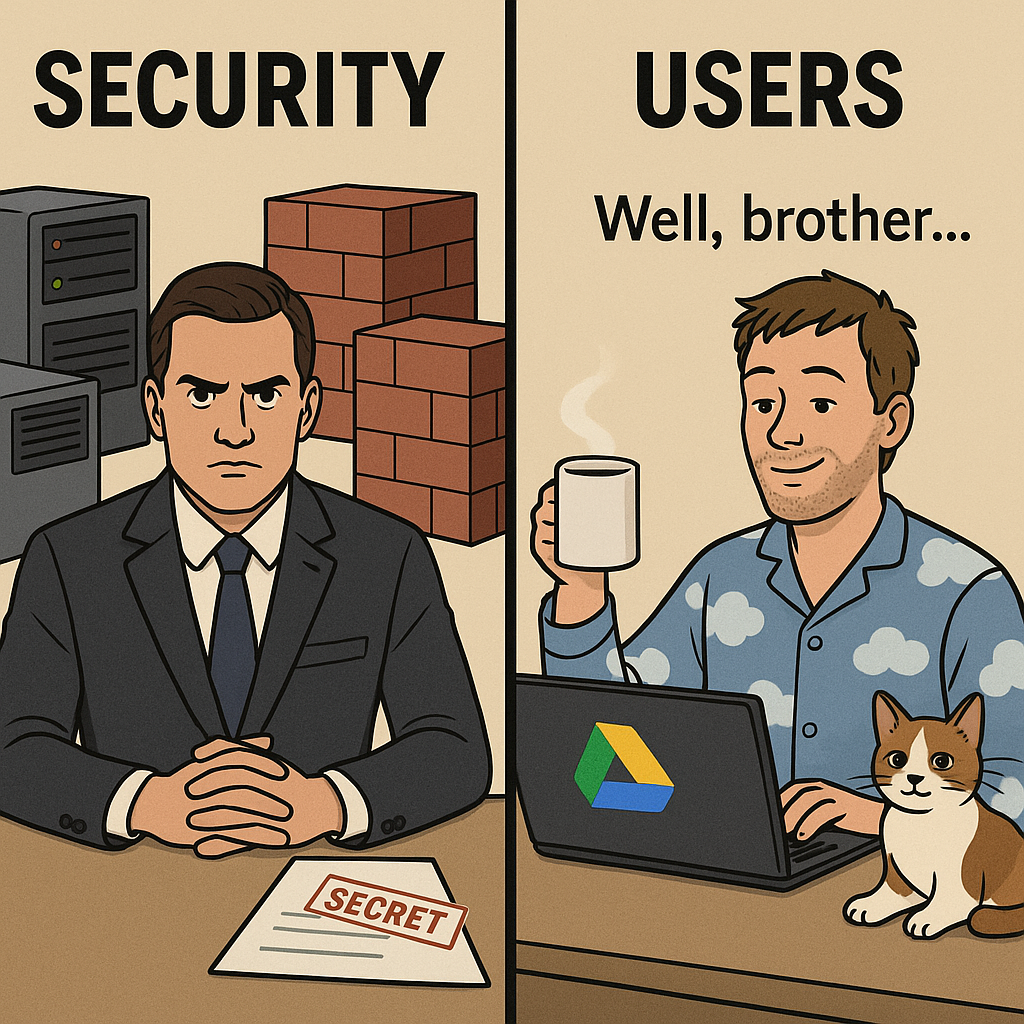

Это головная боль для любого отдела информационной безопасности. Представьте: обычный сотрудник, без злого умысла, просто решил скинуть служебный документ себе на Google Диск, чтобы дома на диване, в халате, под чаёк с сушками дочитать и доделать. Удобно? Конечно. Безопасно? Ни разу.

Теневое IT — это когда люди берут и в обход всех корпоративных правил и процедур используют сторонние сервисы: облака, мессенджеры, личные почты, флешки с AliExpress за 150 рублей. Они не злодеи — просто им так проще, быстрее, роднее. Они не хотят вспоминать пароль от корпоративного VPN, особенно если он меняется каждые 3 или 6 месяцев и состоит из тринадцати символов, включая ё, доллар и древнегреческий омегу. Они не будут ждать согласования установки нормального почтового клиента, если можно просто вбить свою рабочую почту в Thunderbird и жить как человек.

Но прикол в том, что это всё — мина замедленного действия. Файл на Google Диске — уже вне зоны контроля. Кто его увидит, кто его скачает, кто по ссылке зайдёт — одному Гуглу известно. А может, и не только ему. Telegram-чатик «Рабочие вопросы» с четырьмя коллегами, где обсуждаются номера счетов, персональные данные и пароль от Wi-Fi? Вау, просто находка для любого, кто зашёл не с того телефона.

И вот так, незаметно, из маленького «да я просто хотел дома доделать» рождаются утечки, компрометации, и весёлые аудиты с фразами типа «кто вообще разрешил хранить базу клиентов в Яндекс.Диске?!». IT-шники хватаются за голову, безопасники за дефибриллятор, а директор начинает получать письма счастья от Роскомнадзора.

Что делать? Сжигать принтеры, ломать USB-порты и наказывать каждого, кто открыл не тот сайт? Ну, тоже вариант. Но если серьёзно — нужно не только запрещать, но и объяснять. Давать удобные инструменты: нормальный удалённый доступ, корпоративные облака, понятные инструкции. Потому что если не дать людям безопасный способ работать, они придумают небезопасный. И ещё будут этим гордиться.

Так что, если ты вдруг узнал себя — знай: ты часть тени. Но у тебя ещё есть шанс выйти на свет. С VPN и политикой безопасности.

Добавить комментарий